Traccar GPS系统存在严重安全漏洞

关键要点

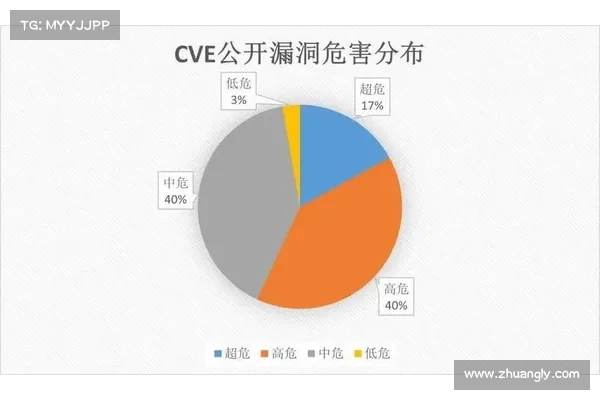

Traccar GPS 跟踪服务器存在高危路径遍历漏洞CVE202424809和关键的无权限文件上传缺陷CVE202431214。这两个漏洞涉及 Traccar 51 至 512 版本,可能导致远程代码执行。攻击者可以在文件系统中随意放置文件,且对文件名有部分控制权。Traccar 已在 4 月发布的 6 版本中修复了这两个漏洞。Traccar 开源 GPS 跟踪服务器近期发现了两个严重漏洞,分别是跟踪编号为 CVE202424809 的路径遍历漏洞和编号为 CVE202431214 的无权限文件上传缺陷。这些漏洞可能被恶意利用,导致 远程代码执行,并且无需任何授权。根据 黑客新闻 的报告,这些问题主要影响 Traccar 51 至 512 版本。

蓝灯加速器稳定性

蓝灯加速器稳定性两个漏洞均源于 Traccar 对设备图像文件上传的管理。根据 Horizon3ai 的分析,这些缺陷可以在注册设置为“true”且 deviceReadonly 和 readOnly 都为“false”时使文件覆盖成为可能,而这也是 Traccar 5 的默认设置。Horizon3ai 的研究员 Naveen Sunkavally 表示:“CVE202431214 和 CVE202424809 的最终结果是,攻击者可以在文件系统上的任意位置放置任意内容的文件。然而,攻击者对文件名的控制权是有限的。”他还指出,通过在 “CProgramDataMicrosoftWindowsStart MenuProgramsStartUp” 文件夹中添加 LNK 文件,有可能在 Windows 系统上导致远程代码执行RCE。

值得注意的是,Traccar 已经在今年 4 月发布的版本 6 中解决了这两个安全问题,用户应尽快升级以保障系统安全。以下是关于这些漏洞的详细信息:

漏洞编号类型影响版本修复版本CVE202424809路径遍历漏洞51 51260CVE202431214无权限文件上传漏洞51 51260建议:建议所有使用 Traccar 的用户立即检查系统版本,并尽快更新至最新版本,以减少潜在的安全风险。